Hôm nay THẾ GIỚI SỐ đưa ra cách nhìn nhận tổng quát về dạng tấn công DDoS và đi sâu vào giải pháp để phòng chống dạng tấn công này. Đây là những kinh nghiệm vận hành từ đội ngũ chuyên gia bảo mật THẾ GIỚI SỐ, mong có thể mang đến cộng đồng cách nhìn rộng và tổng quan về cách phòng chống tấn công DDoS.

Ở Việt Nam có rất nhiều website từng bị tấn công DDoS gây thiệt hại rất lớn, có những lúc bị tiêu thụ hết 10Gbps thậm chí 30Gbps băng thông Internet tiêu biểu như dantri.com.vn, vietnamnet.vn, muachung.vn, tuoitre.com.vn,.. Tấn công DDoS tấn công vào hạ tầng dịch vụ của các báo lớn, các tổ chức chỉnh phủ,.. nhằm một mục đích nào đó.

Đối với những Sysadmin quản trị hệ thống có nhiều kinh nghiệm cũng không khỏi lúng túng khi gặp loại tấn công DDoS trên hệ thống mình quản lý. Lý do: vì chúng đa dạng, thực hiện trên quy mô lớn, tính chất phân tán và có thể kẻ tấn công thực hiện nhiều loại tấn công cùng một lúc. Do vậy hiện cũng không có giải pháp toàn diện cụ thể nào để ngăn chặn loai tấn công này.

Tấn công DDoS là gì? và Tấn công DoS là gì?

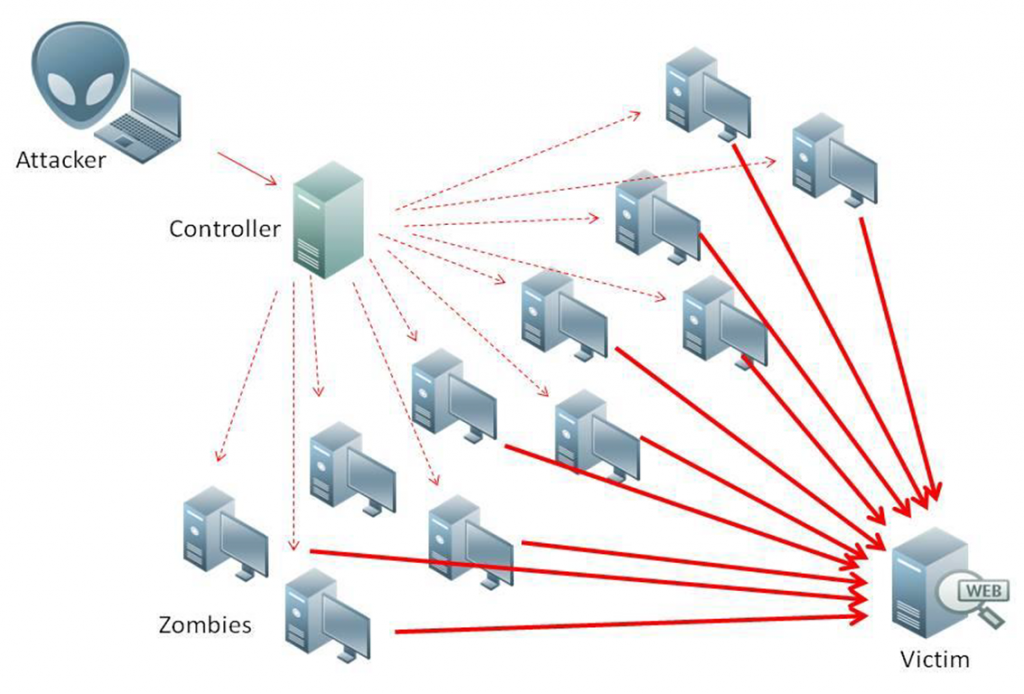

Tấn công từ chối dịch vụ Distributed Denial-of-Service (viết tắt là DDoS) là dạng tấn công nhằm gây cạn kiện tài nguyên hệ thống máy chủ và làm ngập lưu lượng băng thông Internet, khiến truy cập từ người dùng tới máy chủ bị ngắt quãng, truy cập chập chờn, thậm chí làm tê liệt hệ thống.

Đây là dạng tấn công phổ biến và đã xuất hiện từ rất lâu, chi tiết hơn bạn có thể tham khảo thêm tại Wiki

Tấn công DoS là gì?, Thực chất DDoS ta vừa định nghĩa là 1 kiểu tấn công DoS, DoS đơn giản hơn do chúng chỉ sử dụng 1 máy tính và 1 kết nối internet để tấn công. Vì vậy tính nguy hại của DoS thấp hơn nhiều so với DDoS và cũng dễ tìm được kẻ tấn công hơn.

Các dạng tấn công từ chối dịch vụ

DDoS là dạng tấn công rất phức tạp, nhiều chuyên gia bảo mật tiếp cận chúng theo các cách khác nhau.Theo một cách dễ hiểu nhất, THẾ GIỚI SỐ phân loại theo 2 dạng:

1. Dạng tấn công DDoS gây ngập lụt (Flooding attacks)

Ở dạng này kẻ tấn công sẽ gửi lượng lớn gói tin hợp lệ tới máy tính nạn nhân và làm máy nạn nhân phải hoạt động hết công suất, tiêu thụ lượng tài nguyên đáng kể CPU, RAM, Disk IO, băng thông mạng. Điều này khiến người dùng hợp lệ truy cập bị gián đoạn.

Các gói tin hợp lệ gửi tới máy nạn nhân được huy động từ mạng BootNet do tin tặc tạo ra từ rất rất nhiều máy tính bị nhiễm mã độc Trojan. Các máy bị nhiễm mã độc sẽ bị điều khiển của tin tặc, gửi những yêu cầu như http://victim.computer, với mô hình BootNet chứa rất nhiều máy tính bị nhiễm như vậy thì khi tấn công sẽ làm hệ thống đích bị suy yếu rất lớn.

2. Dạng tấn công DDoS kiểu Logic (Logical Attacks)

Kẻ tấn công sẽ lợi dụng lỗ hổng giao thức và lỗ hổng ứng dụng trên máy nạn nhân để thực hiện tấn công tràn không gian bảng kết nối khiến người dùng hợp lệ không thể truy cập được dịch vụ.

Ví dụ dạng tấn công SYN Flood: Kẻ tấn công dùng phương pháp logic gửi lượng lớn gói tin khởi tạo kết nối TCP-SYN, kẻ tấn công sẽ dựa vào quá trình bắt tay 3 bước (handshake 3- wiki htttp) để gửi một lượng lớn gói tin khởi tạo kết nối SYN làm đầy bảng kết nối trên máy nạn nhân.

(trên Linux bảng này gọi là conntrack Table).

Sau khi hiểu về hình dạng loại tấn công DDoS, chúng ta sẽ dựa vào đó để ngăn chặn.

Cách phòng chống tấn công DDoS cũng đa dạng như cách kẻ tấn công thực hiện chúng.

Cách phòng chống tấn công từ chối dịch vụ DDoS

Cách đơn giản hiệu quả mà chúng tôi thực hiện là ngắt kết nối máy nạn nhân khỏi mạng BootNet của tin tặc. THẾ GIỚI SỐ chia thành 3 nhóm giải pháp chống tấn công DDoS:

Phòng chống tấn công DDoS theo thời điểm xử lý tấn công

– Thời điểm trước khi xảy ra tấn công: Tại các bước này thực hiện các công việc về phòng vệ, ngăn chặn các cuộc tấn công có thể xảy ra. Các bước thực hiện đó là:

- Rào chính sách bảo mật chặt chẽ.

- Cập nhật hệ thống và vá lỗ hổng thường xuyên.

- Có hệ thống theo dõi realtime bất thường xảy ra trong hệ thống và cảnh báo khi có sự cố.

– Thời điểm trong khi bị tấn công

Các công việc ở bước này là phát hiện, nhận dạng và ngăn chặn tấn công càng nhanh càng tốt để dịch vụ vẫn hoạt động được.

– Thời điểm sau khi xảy ra tấn công

Đây là các bước thực hiện sau khi cuộc tấn công đã xảy ra, bao gồm lần dấu vết và truy tìm nguồn gốc cuộc tấn công. Cần truy tìm theo log ghi nhận được để phân tích và ngăn chặn các cuộc tấn công tiềm ẩn có thể xảy ra sắp tới.

Phòng chống tấn công DDoS theo vị trí triển khai

– Triển khai tại gần mạng nguồn tấn công:

Đây là phương pháp triển khai nhằm cách ly mạng BootNet tham gia tấn công DDoS, các biện pháp bao gồm:

- Lọc gói tin giải mạo tại Router/Switch/Gateway/Modem

- Sử dụng tường lửa hoặc proxy có thể nhận dạng và giới hạn các gói tin không hợp lệ.

– Triển khai tại gần “mạng đích” tấn công:

Phương pháp này cũng thực hiện tại Router/Swtich/gateway/Modem, nhưng ở gần mạng đích của máy tính bị tấn công, các biện pháp bao gồm:

- Nhận diện IP và các yêu cầu giả mạo.

- Tiếp tục lọc và đánh dấu gói tin hợp lệ hay không hợp lệ để hệ thống bị tấn công có thể nhận diện được gói tin nào hợp lệ và gói tin nào đang tấn công. Các kỹ thuật thực hiện ở bước này gồm: Lọc IP theo history log, lọc IP theo kết nối đồng thời, tỷ lệ gói tin truyền qua theo địa chỉ IP.

– Triển khai tại đích tấn công.

Tương tự tại vị trí này cũng thực hiện trên Router/Swtich/gateway/Modem và khiển khai trên máy chủ (máy bị tấn công). Các biện pháp bao gồm: lọc gói tin và phát hiện các gói tin độc hại.

Phòng chống tấn công DDoS theo giao thức mạng

Phòng chống tấn công DDoS tại tầng TCP

- Lọc gói tin dựa theo địa chỉ IP, theo các chính sách đã được thiết lập sẵn.

- Tăng Backlogs size để tăng khả năng chấp nhận kết nối mới của hệ thống máy đích.

- Giảm thời gian chờ nhận gói tin xác thực kết nối TCP-ACK, giúp máy chủ hủy bỏ các kết nối không được xác thực trong khoảng thời gian ngắn, điều này giúp giải phóng lượng tài nguyên đang bị chiếm dữ của các kết nối ko tin cậy.

- SYN Flood là một dạng tấn công từ chối dịch vụ dựa theo giao thức TCP thường gặp, để chặn được hiệu quả có thể dùng cách sử dụng SYN Cookies với mục đích chỉ cấp tài nguyên cho những yêu cầu hợp lệ.

Phòng chống tấn công DDoS tại tầng ứng dụng

- Giới hạn tối thiểu các hành vi truy cập, ví dụ như giới hạn kết nối đồng thời truy cập từ 1 IP hay giới hạn tỷ lệ kết nối không quá 100 request trong 1 phút. Nếu quá ngưỡng này truy cập sẽ bị block.

- Coi log trong Log ứng dụng là công cụ chính để rà soát các bất thường, hành vi rà quét.

Kết luận:

Tấn công DDoS là dạng tấn công mạng nguy hiểm, hiện chưa có giải pháp tổng quát cụ thể nào để phòng chống tấn công DDoS do tính phức tạp tinh vi của chúng. Vì vậy ngay từ bây giờ chúng ta nên rào chính sách bảo mật chặt chẽ trên hệ thống của mình, hãy nhớ “phòng hơn chống”, hãy là người chủ động trước sự phá hoại của tin tặc.

Tùy vào tính huống kẻ tấn công thực hiện để lên phương án phòng chống, kiểm tra xem chúng đánh vào tầng nào (TCP, Application,..), đánh theo cơ chế nào từ đó xem hệ thống chúng ta có lỗ hổng gì không, chắc chắn sẽ có cách thích hợp để xử lý chúng.

Về ngăn chặn loại tấn công SYN Flood, chúng tôi sẽ hướng dẫn ở loạt bài sau, bạn có thể đăng ký ở cuối trang để nhận bài viết mới và tin bảo mật từ THẾ GIỚI SỐ.

” Thế Giới Cloud – Nhà cung cấp dịch vụ CLOUD chuyên nghiệp tại Việt Nam “